Ich kann Dir nichts über Dein Setup sagen, aber ich kann etwas über die Fehlermeldung sagen.

403 Forbidden heißt ein Webserver lässt die Anfrage nicht durch.

Um zu sehen welcher Webserver, müsstest Du die Anfrage Stück für Stück nachverfolgen.

- HTTPS Domain auflösen, heißt: IP Adresse herausfinden

- Die IP lokalisieren, an der IP läuft der Webserver.

- Die Einstellungen des Webservers überprüfen

p.s.: trusted_proxies würd ich kontrollieren in deiner yaml - ob da die IP passt, und Du solltest kein NGINX oder dergleichen laufen haben.

Nachtrag:

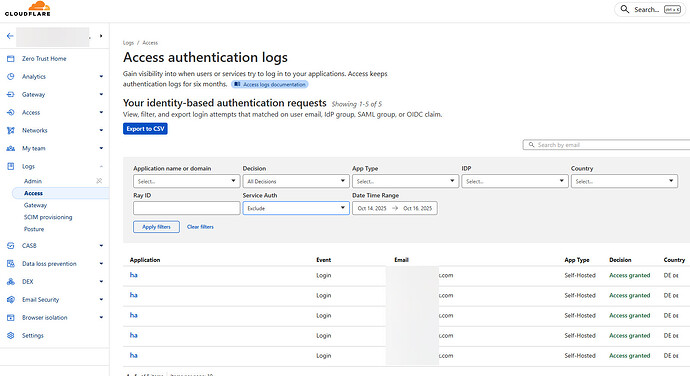

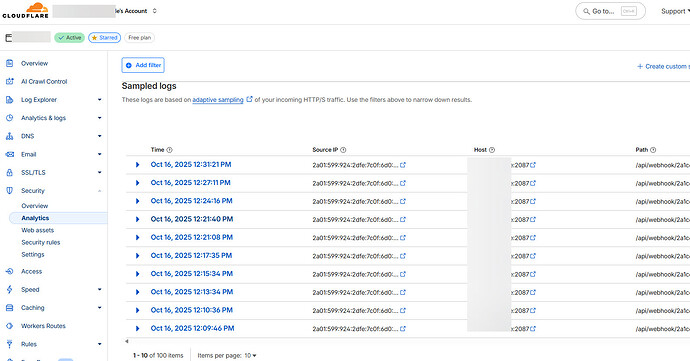

Ungeachtet der Frage, geb ich allerdings noch zu bedenken, dass Cloudflare die Daten des Tunnels mitlesen könnte. Es hängt davon ab, wie genau das Zertifikat eingerichtet ist. Ich kenn das HA Addon nicht.

Aber das würde ich mir sehr genau ansehen, bevor ich sowas nutze.

Weil wieso nutzen die Leute HA? Sie wollen Ihre Daten keinem Drittanbieter anvertrauen. Wenn das falsch umgesetzt ist hier, passiert aber genau das.

Ich habe Perplexity gefragt, hier die Antwort:

Cloudflare terminiert TLS am eigenen Edge, weil der gesamte Traffic zunächst an Cloudflares Proxy-Server geht, wo HTTPS‑Verbindungen entschlüsselt und anschließend neu verschlüsselt weitergeleitet werden. Das geht aus mehreren offiziellen Cloudflare-Dokumentationen hervor.

Nachweis der TLS‑Beendigung

Cloudflare beschreibt in seiner Zero‑Trust‑Dokumentation, dass eingehender Traffic von Clients am Cloudflare‑Edge angenommen wird, dort über TLS entschlüsselt, verarbeitet (z. B. zur Durchsetzung von Access‑Regeln oder Caching) und dann erneut über einen verschlüsselten Kanal zum Ursprungsserver oder Tunnel gesendet wird.

Im Whitepaper zu TLS‑Decryption wird ausdrücklich erwähnt, dass Cloudflare HTTPS‑Anfragen in seinen Rechenzentren im Speicher entschlüsselt, inspiziert und danach wieder TLS‑verschlüsselt – ein klassisches terminate-and-reencrypt-Verfahren.

Technischer Hintergrund

Ein Kommentar aus der Cloudflare‑Community bestätigt, dass vollständiges TLS Passthrough bei Cloudflare‑Tunnels nicht funktioniert, da Cloudflare HTTP‑Header (z. B. Host, CF-Connecting-IP, Cookie) aktiv verändern und prüfen muss. Ohne diese Entschlüsselung würden Access‑Policies, WAF‑Regeln und Caching brechen.

Konsequenz

Damit Cloudflare Features wie Zero Trust Access, WAF, Bot Management oder Firewall‑Regeln anwenden kann, muss das TLS‑Zertifikat am Edge terminiert werden. Cloudflare verschlüsselt den Datenverkehr anschließend erneut über eine zweite, getrennte TLS‑Sitzung zum Tunnel‑Endpunkt, sodass die Übertragung über das öffentliche Internet weiterhin verschlüsselt bleibt.

Für mich bedeutet das, dass Cloudflare den Verkehr mitlesen kann (weil die Daten bei Cloudflare entschlüsselt und wieder verschlüsselt werden). Nix für mich.

by HarryP: Zusammenführung Doppelpost (bei Änderungen oder hinzufügen von Inhalten bitte die „Bearbeitungsfunktion“ anstatt „Antworten“ zu nutzen)

by HarryP: Zusammenführung Doppelpost (bei Änderungen oder hinzufügen von Inhalten bitte die „Bearbeitungsfunktion“ anstatt „Antworten“ zu nutzen)

![]()